Каждый имеет право на конфиденциальность

Советы выше помогут вам улучшить уровень вашей конфиденциальности, если вы этого хотите. Эта статья не призыв и не руководство к действию. Необязательно соблюдать все пункты, пытаясь обеспечить себе максимальную анонимность. Каждый имеет право на приватность независимо от статуса и рода деятельности. Желание, чтобы за тобой никто не следил, вполне естественно. Право на приватность никто не отменял. Конфиденциальность — одна из причин, по которой в принципе создавался Bitcoin.

Множество авторитетных людей в области криптовалют предпочитают оставаться анонимными

Нужно всего лишь отказаться от публикации личных фотографий, установить пару программ и соблюдать дополнительную осторожность. По сути, это не так уж и много ради обретения экономической свободы и полной конфиденциальности

Навигация по записям

Перехват «хэндшейка»

https://www.youtube.com/watch?v=P-coZnvM8g0

Один из самых рабочих методов – перехват «рукопожатия». Что это такое? Тоже разновидность чистого брута, только с предварительным перехватом шифра и его дальнейшей попыткой расшифровки. Вот краткая схема:

- Вы спокойно сидите в сети.

- Сеть разрывается.

- Ваш компьютер снова переподключается.

Что происходит в момент переподключения: ваш компьютер заново отправляет на роутер пароль, роутер его принимает и в случае успешного ввода устанавливает соединение. На практике это абсолютно незаметно – ни отрыв сети, ни ввод пароля – все делается автоматически вашей же системой.

Вот этот процесс отправки пароля и можно назвать «рукопожатием» или «handshake». Но есть минус у этого метода – данные передаются изначально в зашифрованном виде. Но при большом желании этот шифр все же можно разобрать на части (даже сервисы есть) и открыть запароленные данные. И времени на это уйдет не больше, чем на прямой брутфорс. Вот и вся основа метода. Снимать хэндшейк умеет уже знакомый нам Aircrack, а подбирать пароль – HashCat (переборщик и генератор паролей). Но лучше посмотрите видео выше. Это тот самый способ, когда спокойно ломают соседский вайфай.

https://youtube.com/watch?v=PiiNxvGxPvw

https://youtube.com/watch?v=HDxp9vSfcuk

https://youtube.com/watch?v=meqBlTwLrQ8

Настройки сканера портов

Режимы сканирования

В зависимости от скорости вашего интернет соединения и свободных ресурсов ПК, можно выбирать различные режимы сканирования:

() Normal — оптимизирован для работы через беспроводную сеть (т.е. когда вы подключены через Wi-Fi), также он не забивает канал соединениями и удобен, когда вам нужно во время сканирования пользоваться интернетом.

Технические характеристики: задержка 15 мс между каждой парой IP/порт.

() Fast Scan — оптимизирован для работы через Ethernet (когда вы подключены по кабелю). Данный режим может вызвать проблемы, когда вы используете Wi-Fi в качестве основного соединения.

Технические характеристики: задержка 15 мс между каждым IP-адресом, все указанные порты проверяются в один момент.

() Ultra Fast — может применяться при высокоскоростном соединении (1 Гбит/с и выше) на высокопроизводительных машинах. Используйте этот режим на свой страх и риск, т.к. на неподходящей конфигурации системы он может оборвать соединение с интернетом на долгое время, вызвать отказ в обслуживании вашего интернет провайдера, или нанести вред сетевому адаптеру.

Технические характеристики: без задержек, задействуются сразу все доступные потоки.

Кол-во попыток соединения

Этот параметр рекомендуется изменять, только если вы испытываете проблемы с соединениями. Он позволяет указать, сколько раз посылать пакет TCP SYN (запрос на соединение с портом) и ждать ответа.

Функция может быть полезна при работе под VPN с конфликтующими маршрутами, или с нестабильным соединением.

Действие по завершению сканирования

Если вы запустили сканирование на длительный период времени, вам может понадобиться данная функция. Можно выбрать следующие действия:

- Do nothing — ничего не делать.

- Close program — закрыть программу.

- Logoff user — выйти из пользовательского сеанса.

- Shutdown — выключить ПК.

- Suspend — перевести ПК в состояние сна (если функция доступна в системе).

- Hibernate — выполнить гибернацию и выключить ПК (если функция доступна в системе).

Если у вас отключено автоматическое сохранение результатов, их будет предложено включить, чтобы не потерять результаты сканирования.

«Тихий» режим

Данный режим позволяет открыть программу без видимого окна, и сразу запустить сканирование. При этом появится значок в системном лотке, по которому можно показать главное окно.

По завершению сканирования результаты будут сохранены в файл, даже если автосохранение выключено.

Примечание: Для включения или выключения данной опции необходим перезапуск программы.

Таймаут потока

Устанавливает время жизни потока в минутах, т.е. порог ожидания обработки устройства. Если процесс обработки не успел уложиться в отведённое время, он принудительно завершается программой, и в колонке состояния появится пометка Timed out.

Можно также отключить порог ожидания, установив флажок Unlimited, но тогда процесс сканирования может затянуться навечно, ожидая завершения зависших потоков.

Взламываем пароль с вашего смартфона

WPS Connect – главная цель этой программы определить, насколько роутер, который использует установленный Pin код по умолчанию, уязвим от взлома вай фая. Для использования этой утилиты необходимо чтобы устройство было рутованным.

https://youtube.com/watch?v=8JlhJAuDU8E

WIBR+ — отлично подходит для телефонов на Андроиде. Программа умеет одновременно выполнять несколько действий по подбору пароля к двум сетям сразу.

- Скачиваем и устанавливаем.

- Нажимаем на пункт «Add Network» и добавляем сеть, с самым хорошим сигналом.

- Расставляем галочки в настройках, которые нужны.

- Жмем на Add to Queue. Готово, утилита начнет свою работу.

https://youtube.com/watch?v=HZMsY6MTpAk

Есть небольшой минус у этого приложения, после генерации каждого ключа ему необходимо заново подключаться к сети.

WiHack mobile – это приложение подходит как для Виндовса, так и для Андроида. Чтобы взломать пароль вай фай она использует два варианта которые пользователь может выбирать: брутфорс (простой перебор) или значительно эффективнее вариант анализа пакетов. Устанавливать лучше полную версию.

Утилита взломщик для iPhone

Для iPhone есть утилита под названием Aircrack, работает она методом перехвата. Сложностей в работе с ней не будет, простая и автоматизированная.

- Скачиваем, устанавливаем и запускаем.

- Сканируем, выбираем из списка сеть которую будете взламывать.

- Ожидаем немного, готово.

https://youtube.com/watch?v=qMRWS4Ha39g

Навигация по записям

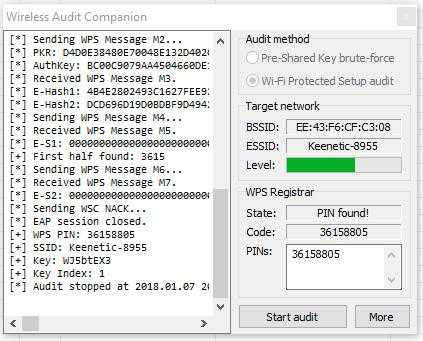

Что нужно для использования возможностей беспроводного аудита Router Scan?

Программы

Если при попытке использования функций беспроводного аудита вы увидели сообщения:

Raw packet capture not available. Please install WinPcap and try again.

Оборудование

Для подбора WPA-PSK ключа (проще говоря, пароля от Wi-Fi сети) должна подойти любая Wi-Fi карта, поскольку принцип работы программы заключается в том, что пробуется подключение с паролями из словаря, а подключаться к беспроводной точке доступа умеет любой Wi-Fi адаптер. Если у вас их несколько, то предпочтение следует отдать тому, который видит больше сетей и лучше держит сигнал.

В атаках на WPS ПИН при использовании Alfa AWUS036NHA я получал сообщение об ошибке:

Failed to start raw packet capture. Try updating your Wi-Fi driver and/or installing Npcap in WinPcap-compatible mode.

Т.е. не получается запустить захват сырых пакетов, попробуйте обновить ваш Wi-Fi драйвер и/или установить Npcap в WinPcap-совместимом режиме.

Поскольку WinPcap состоит в том числе из драйвера, не удивлюсь если для атак на WPS ПИН подойдут даже те беспроводные карты, которые непригодны для использования в аудите Wi-Fi в Linux из-за ограничений драйверов. Не могу это проверить, т.к. под рукой нет «просто» Wi-Fi адаптера.

Настройка Router Scan

![]()

Просмотр паролей от Wi-Fi к которым ранее подключался компьютер

Router Scan позволяет вам «вспомнить» пароли от сетей, к которым вы подключались. Для этого из контекстного меню выберите опцию Resolve stored keys:

![]()

Основные методики взлома Wi-Fi

Разработки в области защиты информационных сетей продвигаются «семимильными шагами», но технологии взлома всегда находится на пару шагов впереди них. Учитывая повсеместное распространение беспроводных сетей, сегодня среди владельцев переносных ПК и мобильных гаджетов особенно актуален вопрос: «Как взломать чужой вай фай?». К счастью, методик для его решения множество, поэтому каждый человек имеет возможность подобрать для себя наиболее предпочтительный.

Особенно заинтересованы в подобных навыках взлома студенты. Ведь на сэкономленные деньги, целесообразнее порадовать растущий организм парой молочных коктейлей, чем отдавать стипендию за услуги провайдера. Если есть у человека компьютер с WiFi-модулем, то халявный выход в сеть можно обеспечить, не затратив много времени.

![]()

Самым простым способом подключения является обнаружение незащищенной сети:

- Через «Панель управления» войти во вкладку «Сеть и интернет»;

- Перейти в «Центр сетевых подключений»;

- Далее открыть закладку «Подключение к сети»;

- Появится список сетей, из которых следует выбрать не защищенный паролем и подключиться к нему.

При возникновении сложностей с обнаружением незапароленной сети, то рекомендуется установить программу «Free Zone». Она выполнит подключение сама. Кроме того, что утилита автоматически способна быстро находить и подключаться к незащищенным вай-фаям, в ней находится немаленькая база с сохраненными паролями к беспроводным сетям, которую регулярно пополняют пользователи приложения. Таким образом, чем больше людей его используют, тем больше вероятности соединиться с одной из беспроводной сетей в радиусе нахождения взломщика. Если такой простой метод оказался бессилен, то можно воспользоваться методом подбора.

Ответственность

Многие пишут про ответственность по ряду статей УК РФ: 272, 273, 274. Еще в вузе изучали этот вопрос и как-то тогда это все выглядело подозрительным. Вот названия статей:

- 272 Неправомерный доступ к компьютерной информации

- 273 Создание, использование и распространение вредоносных компьютерных программ

- 274 Нарушение правил эксплуатации средств хранения, обработки или передачи компьютерной информации и информационно-телекоммуникационных сетей

По факту здесь остается только 272. Но давайте посмотрим на нее подробнее:

Обратите внимание – что само использование интернета, если это не причинило никакого ущерба мягко говоря подогнать сюда сложно. Другое дело, если тарифицируется трафик или время, а вы его используете… Но в наше время на вай-фае кругом безлимит

Как бы там не было, я все равно категорически не одобряю любого злодейства в близком окружении – ведь все мы братья, кто если не мы.

General Overview

Навигация по записям

Cain & Abel (Windows)

Cain & Abel (Windows)

Cain & Abel — это многоцелевое приложение для операционных систем Windows для восстановления и взлома паролей, которое также оснащено инструментами для перехвата и анализа сетевого трафика, в том числе и WiFi-сетей. Как и предыдущее решение (Acrylic WiFi Home), Cain & Abel является мощным сетевым анализатором, способным захватить и обработать большую часть беспроводного сетевого трафика.

Его графический интерфейс имеет относительно древний, упрощенный вид. Панель инструментов (старого стиля с иконками вверху экрана) используется для запуска различных утилит. Доступ к основным функциональным частям приложения осуществляется через вкладки окошек.

Через вкладку «Wireless» («Беспроводная связь») мы получаем доступ к функциональным инструментам для анализа сетевого трафика WiFi-сетей. В дополнение к обычной информации об идентификаторах SSID и различной информации о сигналах, здесь также можно найти список и детальную информацию о подключенных клиентах. Для точек доступа и клиентов Cain & Abel предоставляет информацию о количестве обнаруженных пакетов: всех пакетов, векторов инициализации протокола безопасности WEP (WEP Initialization Vector, WEP IV) и ARP-запросов. Любые скрытые SSID, обнаруженные из перехваченных пакетов, будут отображаться в графическом интерфейсе. Большую часть перехваченных статусов и данных можно экспортировать в простой текстовый файл.

Несмотря на огромный функциональный потенциал данного решения, такие недостатки, как отсутствие наглядных графиков, а также невозможность распознавать точки доступа стандарта 802.11ac и определять более широкие каналы, не позволяют назвать Cain & Abel лучшим выбором для наблюдения и анализа WiFi-сетей

На это решение стоит обратить внимание, если ваши задачи выходят далеко за пределы простого анализа трафика. С его помощью вы можете восстанавливать пароли для ОС Windows, производить атаки для получения потерянных учетных данных, изучать данные VoIP в сети, анализировать маршрутизацию пакетов и многое другое

Это действительно мощный инструментарий для системного администратора с широкими полномочиями.

Скачать Cain & Abel: http://www.oxid.it/cain.html

Установка Wine в Kali Linux

Внимание, если у вас Kali 2.0, то перейдите к инструкции « «.

Если посмотреть информацию о пакете Wine в Kali Linux, то там будет указано, что пакет уже установлен. Если попытаться его запустить, то выясниться, что это всего-навсего заглушка, которая и рассказывает как провести установку. Вся установка делается тремя командами:

Dpkg —add-architecture i386

apt-get update

apt-get install wine-bin:i386

Далее скачиваете Router Scan от Stas M (http://stascorp.com/load/1-1-0-56), распаковываете (в любое место), кликаете правой кнопкой по файлу RouterScan.exe, в контекстном меню выбираете «Открыть с помощью Wine…», а дальше всё как на Windows.

Вот пример работы Router Scan от Stas’M в Linux (сканирую диапазоны адресов моего родного города Муром):

![]()

Только хорошие результаты:

![]()

Если кто-то не до конца уловил принципы работы программы:

- программе не нужен Wi-Fi приёмник или что-то ещё — она работает по проводному соединению;

- чтобы попытаться взломать соседский Wi-Fi (а не на другом конце света), то нужно знать IP соседа или, хотя бы, диапазон IP интернет-провайдера соседа. Можно воспользоваться

Использование эксплойтов RouterSploit

После того, как вы нашли уязвимость, которой подвержен роутер, выберите соответствующий модуль:

use exploits/dlink/dir_300_600_rce

Установим цель (и порт, если это необходимо):

set target 83.17.188.82

И запустите эксплуатацию:

run

Посмотрите на изменившееся приглашение командной строки:

cmd >

![]()

Оно означает, что вводимые команды будут переданы непосредственно на уязвимый роутер:

Навигация по записям

Установка Router Scan by Stas’M

Установка в Kali Linux

Начните с установки Wine как это показано в статье Как установить Wine в Debian, Kali Linux, Linux Mint, Ubuntu.

Распакуйте его.

Запустите файл RouterScan.exe с помощью Wine.

Если у вас в контекстном меню не появился Wine, то сделайте так:

- нажмите правой кнопкой на приложение, которое хотите запустить

- выберите «Открыть в другой программе»

- там, где строка для ввода, введите wine и нажмите кнопку «Установить по умолчанию», нажмите ОК. Теперь все .exe файлы будут открываться двойным кликом.

Если вы распаковали программу в папку загрузки, то, возможно, вы сможете её запускать примерно такой командой:

wine Загрузки/путь/до/RouterScan.exe

Установка в BlackArch

Начните с установки Wine как это показано в статье Как установить Wine в Arch Linux/BlackArch.

Распакуйте его.

Запустите файл RouterScan.exe с помощью Wine.

Если у вас в контекстном меню не появился Wine, то сделайте так:

- нажмите правой кнопкой на приложение, которое хотите запустить

- выберите «Открыть в другой программе»

- там, где строка для ввода, введите wine и нажмите кнопку «Установить по умолчанию», нажмите ОК. Теперь все .exe файлы будут открываться двойным кликом.

Для запуска из командной строки:

wine /путь/до/RouterScan.exe

Установка Tor в Windows

Перейдите в раздел загрузок на сайте проекта Tor, выберите для загрузки Expert Bundle

. Не браузер Tor, а именно Expert Bundle.

Скаченную папку распакуйте в любое место. Tor можно . Это удобный вариант — не нужно запускать каждый раз, не нужно вводить команды. Но пока для быстроты и наглядности мы вручную запустим процесс Tor с дефолтными опциями.

Откройте командную строку Windows (как администратор) и перетащите туда файл tor.exe

из скаченного архива, дождитесь, пока Tor завершит свои дела:

![]()

Это окно закрывать не надо!

Иначе связь с сетью Tor прекратиться.

Теперь перейдите к настройкам Router Scan: , далее Settings and Tweaks

, далее HTTP Client

. В группе Proxy Server

в выпадающем списке Type

выберите SOCKS5

. В качестве IP

впишите 127.0.0.1

, а в качестве Port

— 9050

.

![]()

Теперь сканирование должно выполняться через Tor.

НО:

черзе Tor невозможно сканировать локальные сети!

Турбо-режимы

![]()

![]()

Некоторые браузеры имеют особый режим работы, при котором страницы загружаются быстрее. Одним из ускоряющих факторов является перенаправление части трафика через прокси-сервер.

Чтобы включить такой режим в Opera, надо открыть меню Opera и поставить галочку в пункте Opera Turbo. А в Яндекс.Браузере надо нажать на кнопку с полосочками в правом верхнем углу и выбрать пункт меню Включить Turbo.

Заключение

В целом скрипт довольно простой, но и задача по захвату рукопожатий довольно простая, поэтому он с ней справляется. Особенно мне нравится то, что каждое захваченное рукопожатие сохраняется в отдельный файл — это очень удобно, можно сразу перейти к подбору паролей.

В одной из следующих статей я расскажу о ещё одной отличной программе для автоматического захвата рукопожатий при постоянном мониторинге появления новых Wi-Fi сетей с добавлением их для атаки. К тому же, та программа дополнительно захватывает автоматически ещё и PMKID! Статья готова: Автоматический захват рукопожатий и PMKID от всех точек доступа.